Hierbei hilft das IT-Grundschutz Kompendium

5.1 IT-Grundschutz-Bausteine

Alle Bausteine sind in gleicher Weise gegliedert:

-

Sie beginnen mit einer kurzen Beschreibung und Abgrenzung des behandelten Sachverhalts.

-

Es folgt eine Darstellung der spezifischen Gefährdungslage mit Hilfe exemplarischer Gefährdungen.

-

Den Kern bilden die in drei Gruppen unterteilten Sicherheitsanforderungen:

- vorrangig zu erfüllende Basis-Anforderungen,

- für eine vollständige Umsetzung des IT-Grundschutzes und eine dem Stand der Technik gemäße Sicherheit zusätzlich zu erfüllende Standard-Anforderungen sowie

- Anforderungen für den erhöhten Schutzbedarf.

-

Den Abschluss bilden Verweise auf weiterführende Informationen sowie eine Kreuzreferenztabelle, in der die Anforderungen mit den jeweils zutreffenden elementaren Gefährdungen miteinander in Bezug gesetzt werden.

Die Anforderungen beschreiben, was getan werden MUSS oder SOLLTE. In Großbuchstaben gesetzte Verben zeigen dabei die Verbindlichkeit einer Anforderung. Die folgende Tabelle gibt hierzu eine Übersicht:

| Ausdruck | Bedeutung |

|---|---|

| MUSS, DARF NUR | So gekennzeichnete Anforderungen müssen unbedingt erfüllt werden. |

| DARF NICHT, DARF KEIN | Etwas darf in keinem Fall getan werden. |

| SOLLTE | Dieser Ausdruck bedeutet, dass eine Anforderung zwar normalerweise erfüllt werden muss, bei stichhaltigen Gründen aber auch davon abgesehen werden kann. |

| SOLLTE NICHT, SOLLTE KEIN | Dieser Ausdruck bedeutet, dass etwas normalerweise nicht getan werden darf, bei stichhaltigen Gründen aber trotzdem erfolgen kann. |

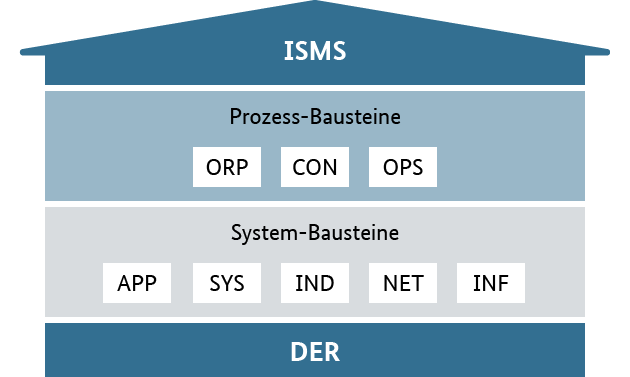

5.2 Schichtenmodell

Die verschiedenen IT-Grundschutz-Bausteine sind in ein Schichtenmodell gegliedert, das wie folgt aufgebaut ist (in Klammern werden exemplarische Bausteine genannt):

Die verschiedenen IT-Grundschutz-Bausteine sind in ein Schichtenmodell gegliedert, das wie folgt aufgebaut ist (in Klammern werden exemplarische Bausteine genannt):

- Prozess-Bausteine:

- ISMS: Sicherheitsmanagement (ISMS.1 Sicherheitsmanagement)

- ORP: Organisation und Personal

- ORP.1 Organisation

- ORP.2 Personal

- ORP.3 Sensibilisierung und Schulung

- ORP.4 Identitäts- und Berechtigungsmanagement

- ORP.5 Compliance Management)

- CON: Konzeption und Vorgehensweisen

- CON.1 Kryptokonzept

- CON.2 Datenschutz

- CON.3 Datensicherungskonzept

- CON.4 Auswahl und Einsatz von Standardsoftware

- CON.5 Entwicklung und Einsatz von Allgemeinen Anwendungen

- CON.6 Löschen und Vernichten

- CON.7 Informationssicherheit auf Auslandsreisen)

- OPS: Betrieb, aufgeteilt in die vier Teilschichten Eigener IT-Betrieb, Betrieb von Dritten, Betrieb für Dritte und Betriebliche Aspekte

- OPS.1.1.2 Ordnungsgemäße IT-Administration

- OPS.1.1.3 Patch- und Änderungsmanagement

- OPS.1.1.4 Schutz vor Schadprogrammen

- OPS.1.1.5 Protokollierung

- OPS.2.1 Outsourcing für Kunden

- OPS.2.4 Fernwartung

- DER: Detektion und Reaktion

- DER.1 Detektion von sicherheitsrelevanten Ereignissen

- DER.2.1 Behandlung von Sicherheitsvorfällen

- DER2.2 Vorsorge für die IT-Forensik

- DER.3.1 Audits und Revisionen

- DER.4 Notfallmanagement

- System-Bausteine:

- APP: Anwendungen

- APP.1.1 Office Produkte

- APP.1.2 Webbrowser

- APP.3.2 Webserver

- APP.5.1 Allgemeine Groupware

- APP.5.2 Microsoft Exchange und Outlook

- SYS: IT-Systeme

- SYS.1.1 Allgemeiner Server

- SYS.1.2.2 Windows Server 2012

- SYS.1.5 Virtualisierung

- SYS.2.1 Allgemeiner Client

- SYS.2.3 Client unter Windows 10

- SYS.3.1 Laptops

- SYS 3.2.1 Allgemeine Smartphones und Tablets

- SYS.3.4 Mobile Datenträger

- SYS.4.4 _Allgemeines IoT-Gerät)

- IND: Industrielle IT

- IND.1 Betriebs- und Steuerungstechnik

- IND.2.1 Allgemeine ICS-Komponente

- IND.2.3 Sensoren und Aktoren

- NET: Netze und Kommunikation

- NET.1.1 Netzarchitektur und Design

- NET.1.2 Netzmanagement

- NET.2.1 WLAN-Betrieb

- NET.2.2 WLAN-Nutzung

- NET.3.1 Router und Switches

- NET.3.2 Firewall

- INF: Infrastruktur

- INF.1 Allgemeines Gebäude

- INF.2 Rechenzentrum sowie Serverraum

- INF.3 Elektrotechnische Verkabelung

- INF.4 IT-Verkabelung

- INF.7 Büroarbeitsplatz

- INF.8 Häuslicher Arbeitsplatz

- APP: Anwendungen

5.3 Vorgehen

Bei der Modellierung wählen Sie diejenigen IT-Grundschutz-Bausteine aus, die Sie für die Sicherheit des betrachteten Informationsverbundes benötigen. Sehen Sie sich dazu die Bausteine der einzelnen Schichten an und entscheiden Sie, ob und auf welche Zielobjekte ein Baustein angewendet werden kann.

5.4 Dokumentation

Beispiel

| Baustein (Ansprechpartner) | Zielobjekte | Relevanz | Begründung | Ansprechpartner |

|---|---|---|---|---|

| APP.5.2 Microsoft Exchange/Outlook | S004 | Ja | IT-Betrieb | |

| INF.1 Allgemeines Gebäude | GB1, GB2 | Ja | Haustechnik |

5.5 Anforderungen anpassen

Maßnahmen, mit denen eine Anforderung erfüllt wird, müssen angemessen sein. Im Einzelnen bedeutet dies, dass sie

- wirksam sind, also vor den möglichen Gefährdungen schützen und den identifizierten Schutzbedarf abdecken,

- geeignet sind, also tatsächlich umsetzbar sind, ohne die Organisationsabläufe unverhältnismäßig zu behindern oder andere Sicherheitsmaßnahmen auszuhebeln,

- praktikabel sind, also leicht verständlich, einfach anzuwenden und wenig fehleranfällig,

- Akzeptanz finden, also auch barrierefrei sind und niemanden diskriminieren oder beeinträchtigen,

- wirtschaftlich eingeführt und betrieben werden können, der mit ihrer Umsetzung verbundene Aufwand also in einem angemessenen Verhältnis zu den zu schützenden Werten steht.