Ein Information Security Management System ist ein systematisches Rahmenwerk mit Regeln, Prozessen und Maßnahmen, um die Informationssicherheit in einer Organisation zu gewährleisten, zu steuern und kontinuierlich zu verbessern, basierend auf den Zielen der Vertraulichkeit, Integrität und Verfügbarkeit von Informationen

Da sehr häufig Sicherheitstechniken eingesetzt werden, diese aber weder konzeptiert werden oder auf ihren Erfolg kontrolliert sind diese meist nicht effektiv oder effizient.

Um genau so ein Konzept zu erstellen gibt es das ISMS. Es besteht aus:

- Sicherheitsprozessen

- Ressourcen

- Mitarbeiter

- Managementprinzipien

2.1 Sicherheitsprozess

Lebenszyklus:

- Plan (Planung) – Planung von Sicherheitsmaßnahmen

- Do (Umsetzung) – Umsetzung der Maßnahmen,

- Check (Erfolgskontrolle) – Erfolgskontrolle, Überwachung der Zielerreichung,

- Act (Verbesserung) – Beseitigung von Defiziten, Verbesserung. Hierbei wird auch stark auf gute Dokumentation geachtet um Entscheidungen nach zu voll ziehen.

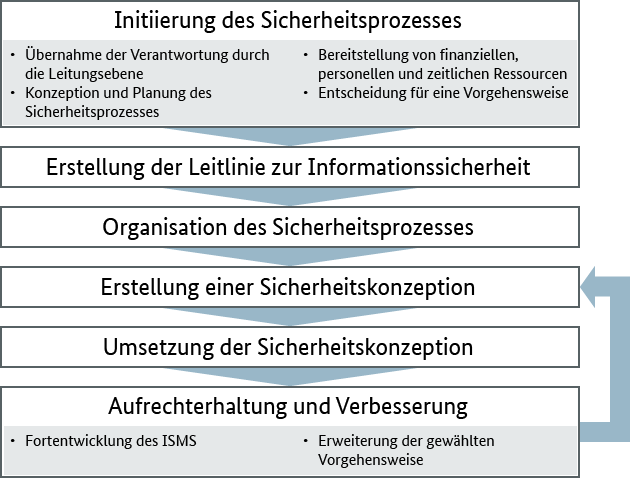

2.2 Phasen des Sicherheitsprozesses

2.3 Verantwortung und Aufgaben der Leitung

Die oberste Leitungsebene trägt die Gesamtverantwortung für ein angemessenes ISMS. Auch wenn sie operative Aufgaben delegiert und die Mitarbeiter zu sicherheitsbewusstem Verhalten anhält, entbindet sie dies nicht von der Gesamtverantwortung.

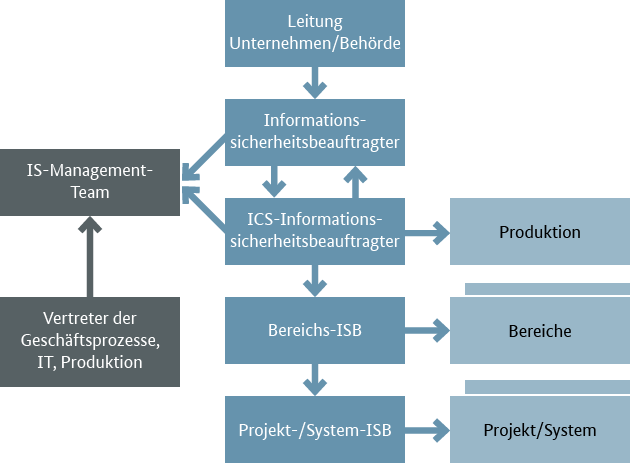

2.4 Informationssicherheitsbeauftragte

Zu seinen Aufgaben gehört es,

- den Sicherheitsprozess zu steuern und zu koordinieren,

- die Leitung bei der Erstellung der Sicherheitsleitlinie zu unterstützen,

- die Erstellung des Sicherheitskonzepts und zugehöriger Teilkonzepte und Richtlinien zu koordinieren,

- Realisierungspläne für Sicherheitsmaßnahmen anzufertigen sowie ihre Umsetzung zu initiieren und zu überprüfen,

- der Leitungsebene und anderen Sicherheitsverantwortlichen über den Status der Informationssicherheit zu berichten,

- sicherheitsrelevante Projekte zu koordinieren,

- sicherheitsrelevante Vorfälle zu untersuchen sowie

- Sensibilisierungen und Schulungen zur Informationssicherheit zu initiieren und zu koordinieren.

2.5 ICS-Informationssicherheitsbeauftragte

Die Aufgaben des Industrial Control Systems ISB sind im Wesentlichen:

- gemeinsame Ziele zwischen dem Bereich der industriellen Steuerung und dem gesamten ISMS verfolgen und Projekte aktiv unterstützen,

- allgemeine Sicherheitsvorgaben und Richtlinien für den ICS-Bereich umsetzen,

- Risikoanalysen für den ICS-Bereich durchführen,

- Sicherheitsmaßnahmen für den ICS-Bereich festlegen und umsetzen,

- Sicherheitsrichtlinien und Konzepte für den ICS-Bereich unter Berücksichtigung von Anforderungen der Funktionssicherheit („Safety”) erstellen und die Mitarbeiter schulen,

- Ansprechpartner für die Mitarbeiter vor Ort und für die gesamte Institution sein,

- Schulungen und Maßnahmen zur Sensibilisierung konzipieren,

- Sicherheitsvorfälle zusammen mit dem ISB bearbeiten,

- Dokumentation.

2.6 IS-Management-Team

Die Aufgaben des IS-Management-Teams sind:

Die Aufgaben des IS-Management-Teams sind:

- die Sicherheitsziele und -strategien festlegen sowie die Leitlinie zur Informationssicherheit entwickeln,

- die Umsetzung der Sicherheitsleitlinie überprüfen,

- den Sicherheitsprozess initiieren, steuern und kontrollieren,

- bei der Entwicklung des Sicherheitskonzepts mitwirken,

- überprüfen, ob die im Sicherheitskonzept geplanten Sicherheitsmaßnahmen geeignet und wirksam sind und wie beabsichtigt funktionieren,

- Schulungs- und Sensibilisierungsprogramme für Informationssicherheit konzipieren sowie

- die Fachverantwortlichen, den IT-Betrieb, eventuell die ISB für einzelne Bereiche und den ICS-ISB sowie die Leitungsebene beraten.

2.7 Sicherheitsleitlinie

Die Leitlinie muss allen betroffenen Mitarbeitern bekannt gegeben und kontinuierlich aktualisiert werden.

Was sollte in der Leitlinie zur Informationssicherheit festgelegt werden?

- Der Geltungsbereich wird konkretisiert.

- Die Bedeutung, die Informationssicherheit für eine Institution hat, wird hervorgehoben, etwa indem darauf hingewiesen wird, dass ein Ausfall der Informationstechnik oder Verletzungen der Vertraulichkeit und Integrität von Informationen die Existenz der Institution gefährden.

- Die Verantwortung der Leitung wird betont, sowohl im Hinblick auf die Initiierung des Sicherheitsprozesses als auch auf dessen kontinuierliche Verbesserung.

- Es wird auf einschlägige Gesetze und Regulierungsauflagen hingewiesen und die Mitarbeiter werden verpflichtet, diese zu beachten.

- Es werden für die Informationssicherheit besonders wichtige Geschäftsprozesse genannt, etwa Produktionsabläufe, Forschungsverfahren oder Personalbearbeitung, und auf die strikte Einhaltung von Sicherheitsregeln hingewiesen.

- Die Organisationsstruktur für Informationssicherheit und die Aufgaben der verschiedenen Sicherheitsverantwortlichen werden vorgestellt.

- Sinnvoll ist auch der Hinweis auf Sicherheitsschulungen und Sensibilisierungsmaßnahmen.

2.8 Sicherheitskonzept

Folgende Informationen und Detailangaben müssen dabei strukturiert (z. B. tabellarisch) zusammengetragen werden:

- Geschäftsprozesse im Informationsverbund (Name, Beschreibung, fachverantwortliche Stelle),

- Anwendungen in diesen Prozessen (Name und Beschreibungen),

- IT-Systeme und ICS-Komponenten (Name, Systemplattform und eventuell Aufstellungsort),

- für den Informationsverbund wichtige Räume wie Rechenzentrum oder Serverräume (Art, Raumnummer und Gebäude) sowie

- virtuelle Systeme (entsprechend gekennzeichnet und benannt).

Ein grafischer Netzplan ist eine hilfreiche Ergänzung zur tabellarischen Zusammenstellung der IT-Systeme.

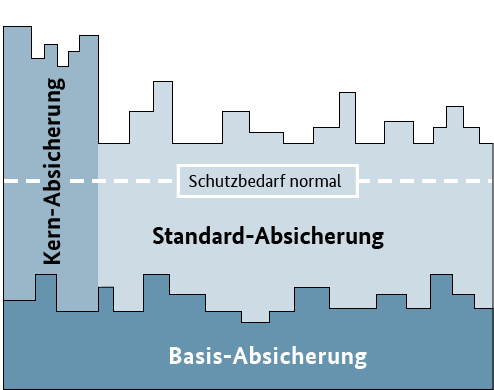

2.9 Wahl der Vorgehensweise

- Die Basis-Absicherung ist für Institutionen interessant, die einen Einstieg in den IT-Grundschutz suchen und schnell alle relevanten Geschäftsprozesse mit Basismaßnahmen absichern möchten.

- Die Kern-Absicherung lenkt die Sicherheitsmaßnahmen auf die „Kronjuwelen“ einer Institution, also besonders wichtige Geschäftsprozesse und Assets. Diese Variante zielt damit auf die vertiefte Absicherung der kritischsten Bereiche ab.

- Die Standard-Absicherung entspricht der empfohlenen IT-Grundschutz-Vorgehensweise (vgl. früherer BSI-Standard 100-2). Sie hat einen umfassenden Schutz für alle Prozesse und Bereiche der Institution als Ziel.